Table of Contents

Great systems are not just built. They are monitored.

MetricFire runs Graphite and Grafana as a fully managed service for growing engineering teams, taking care of storage, scaling, and version updates so your team doesn't have to. Plans start at $19/month, billed per metric namespace rather than per host, and include engineer-staffed support. Integrations work natively with Heroku, AWS, Azure, and GCP, and data is stored with 3× redundancy in SOC2- and ISO:27001-certified data centres.

はじめに

MetricFireでは、お客様のデータを自社のデータと同様に扱い、厳重に保護しています。インフラストラクチャのあらゆるレベルでセキュリティを最優先しているため、お客様のデータは安全に送信・保管されます。MetricFireのセキュリティ維持は、当社の事業の本質に根ざしています。お客様のメトリクスと信頼を確保することが、当社の最重要課題の一つです。業界のセキュリティ基準を遵守するよう徹底的に努めております。MetricFireがお客様のデータを安全に保っている方法がいくつかありますので、ご紹介します。

業界標準の取り組み

MetricFireのチームには、CISSPやサイバーセキュリティ認定を保有するメンバーが在籍しており、サイバーセキュリティを非常に重視しています。

お客様のメトリクスが安全に管理されていると信頼していただけるよう、MetricFireは業界標準のセキュリティ要件を厳格に遵守しています。

以下は、MetricFireが遵守している主なセキュリティおよびコンプライアンス項目です。

-

年次セキュリティ意識向上トレーニング、GDPR要件への対応、フィッシング対策トレーニング

-

RBAC(ロールベースアクセス制御)および最小権限の原則を全チームに適用

-

サービス提供に必要な合法的根拠に基づく最小限のデータ収集

-

保存時および通信時における顧客データの暗号化

-

定期的なデータバックアップおよび、必要に応じたフォレンジック保全対応

-

年1回のペネトレーションテストおよび事業リスクレビューの実施

全体を通じてのデータ暗号化

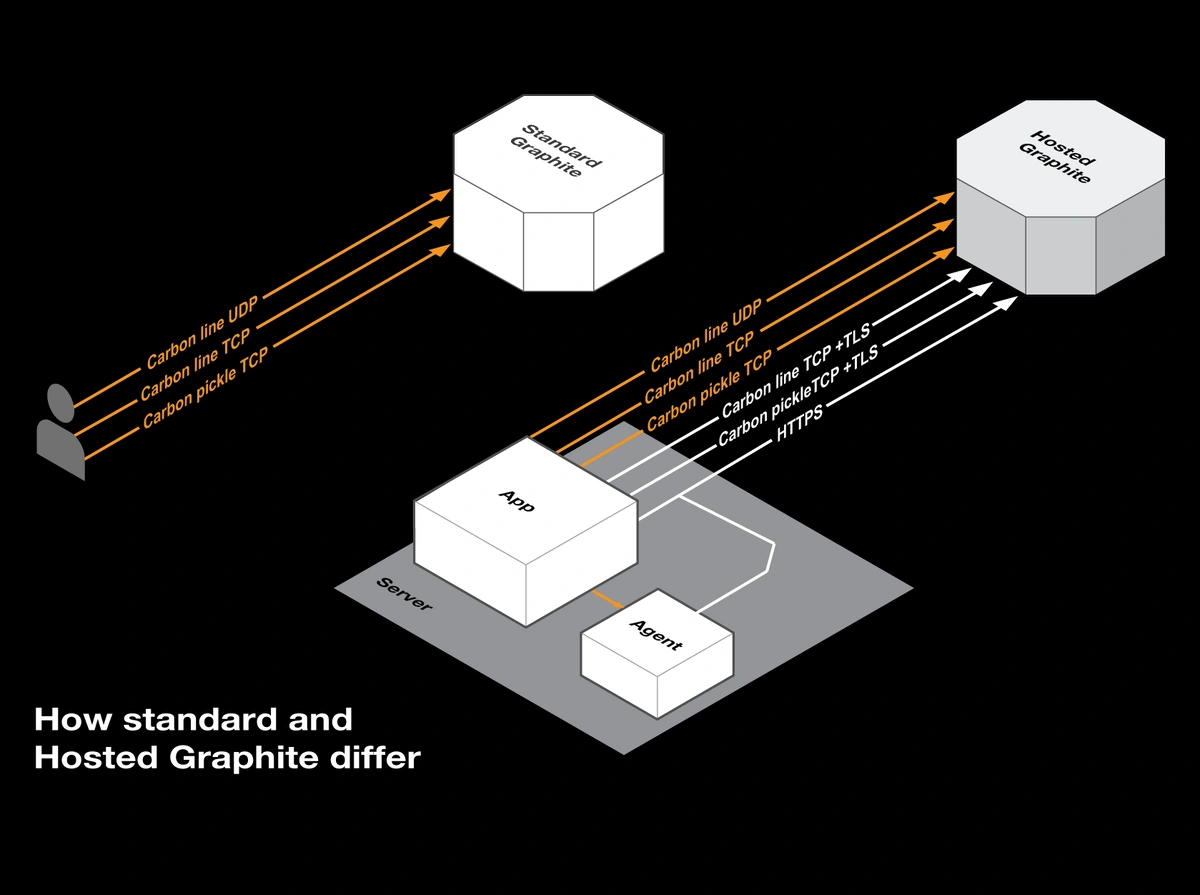

オープンソース版のGraphiteと比較して、Hosted Graphiteでは、安全なTCP(TLS / HTTPS)またはUDP(Carbonフォーマット)インターフェースを通じて、データを安全に送信することが可能です。

MetricFireでは、すべてのWebサイトおよびマイクロサービスにおいてSSL/TLS暗号化を使用し、最高水準のセキュリティおよびデータ保護を維持しています。

接続情報などの機密データは、MetricFireプラットフォーム上で「保存時(at rest)」にも業界標準の暗号化方式によって保護されています。

さらに、S3マネージドキーによるAES-256のサーバーサイド暗号化を利用し、セキュリティ証明書や暗号化アルゴリズムの定期的な検証を行うことで、お客様のデータを安全に保護しています。

エンタープライズ向けに設計されたインフラ

MetricFireはクラウドホスティングプロバイダーを利用しており、ISO 27001およびSOC 2認証を取得したデータセンターの物理的セキュリティ、事業継続性、災害復旧、ネットワーク侵入防止の仕組みを継承しています。

これにより、事業継続性や運用レジリエンスに関するリスクを、堅牢なプロバイダーと責任分担モデルのもとで委ねることが可能となります。

また、MetricFireではオープンソースのGorgonを基盤とした分散型・最終的整合性データベースを運用しており、データベース障害を心配する必要はありません。

障害発生時にはワークロードが分散され、すべてのデータは3重に冗長化されています。

クエリは、2つの異なるシステムが同意した場合にのみ結果を返す仕組みとなっており、これにより高い耐障害性を実現しています。

情報セキュリティに対する考え方

顧客データのセキュリティは最優先事項であり、MetricFireはデフォルトで機密情報を収集・要求することはありません。その重要性を十分に理解したうえで、必要なあらゆる対策を講じています。

当社の内部ポリシーは、Cloud Security Alliance(CSA)のCAIQ(Consensus Assessments Initiative Questionnaire)を基盤として策定されており、MetricFireのセキュリティ維持はビジネスの根幹を成しています。

また、送信されたデータが不正に利用されることは決してありません。MetricFireは、お客様から預かったデータを第三者へ販売することは一切ありません。

私たちはオープンソースの理念である「データポータビリティ」を一貫して支持しており、いわゆる「ベンダーロックイン」に反対しています。MetricFireはオープンソースソフトウェアを基盤に構築されており、データの所有権は常にお客様にあります。データの利用方法を決めるのは、常にお客様ご自身です。

まとめ

MetricFireでは、サービスのセキュリティを一貫して信頼性の高いものとして提供することが、すべての取り組みの中心にあります。

最高水準のセキュリティとベストプラクティスを維持し続けることで、お客様の信頼に応え、選ばれる監視パートナーであり続けることを目指しています。

MetricFireのセキュリティについてご質問がある場合、または御社のセキュリティ要件にどのように対応できるかについてご相談をご希望の場合は、

sales@metricfire.com までご連絡いただくか、ぜひ打ち合わせをご予約ください。